本記事に記載の内容は、

「AADAP - Azure AD Application Proxy の 証明書更新手順」に関する内容となっています。

なお、Azure AD Application Proxyの構成方法から、

統合Windows認証によるシングルサインオン (SSO)の構成」までの記事は以下になります。

気になる記事があれば、ぜひ参照してみてくださいっ。

参考記事一覧

本記事の手順は、外部URLをカスタムドメインで設定した際に必要になる証明書更新手順です。

-

-

AADAPC - Azure AD Application Proxy Connector 実装方法

本記事に記載の内容は、「Azure AD Application Proxy Connector (AADAPC)の実装方法」に関する内容となっています。 AADAPC - Azure AD アプ ...

続きを見る

-

-

AADAPC - Azure AD Application Proxy Connector 委任設定

本記事に記載の内容は、「Azure AD Application Proxy Connector (AADAPC)の実装方法」に関する内容となっています。 Azure AD Application ...

続きを見る

-

-

AADAP - Azure AD Application Proxy で社内Webアプリケーションを公開する

本記事に記載の内容は、「Azure AD Application Proxyで社内Webアプリケーションを公開する」に関する内容となっています。ぜひ参考にしてください。 Azure AD Ap ...

続きを見る

-

-

AADAP - Azure AD Application Proxy で統合 Windows 認証を構成する

本記事に記載の内容は、「Azure AD Application Proxyで統合Windows認証でのSSOを実装する方法」に関する内容となっています。 Azure AD Applicati ...

続きを見る

-

-

AADAP - Azure AD Application Proxy の外部URLを変更する

本記事に記載の内容は、「Azure AD Application Proxyで発行される外部URLを変更する方法」に関する内容となっています。ぜひ参考にしてください。 なお、以下記事にてAzure ...

続きを見る

目次

Azure AD Application Proxy - カスタムドメイン(独自ドメイン)を利用した際の証明書アップロード

本手順と同一の作業を実施して頂くことで、

証明書の有効期限が切れた、Azure AD Application Proxy エンタープライズアプリケーションの証明書を更新することも可能です。

本記事下部に、証明書更新に関する注意点やPowershellコマンドでの更新方法を記載しているので、参考にしてください。

GUI版 - 新規 または 証明書の有効期限更新 手順

本手順は、Azure Active Directory 管理センターで行う手順になっています。

- Azure Active Directory 管理センターに接続します。

- 画面左側に存在している[エンタープライズ アプリケーション]をクリックします。

![[エンタープライズ アプリケーション]をクリック](https://kurataku.com/wp-content/uploads/2022/06/26f412a7a90cea3f69852770e4d1b2eb-1024x391.png)

- 既にエンタープライズ アプリケーションを構成済みの場合は、

作成したエンタープライズ アプリケーションをクリックします。

※本手順では、[基幹システム]という名前のエンタープライズ アプリケーションをクリックしています。

なお、未作成の場合は、以下記事を参考に作成してください。

-

-

AADAP - Azure AD Application Proxy で社内Webアプリケーションを公開する

本記事に記載の内容は、「Azure AD Application Proxyで社内Webアプリケーションを公開する」に関する内容となっています。ぜひ参考にしてください。 Azure AD Ap ...

続きを見る

-

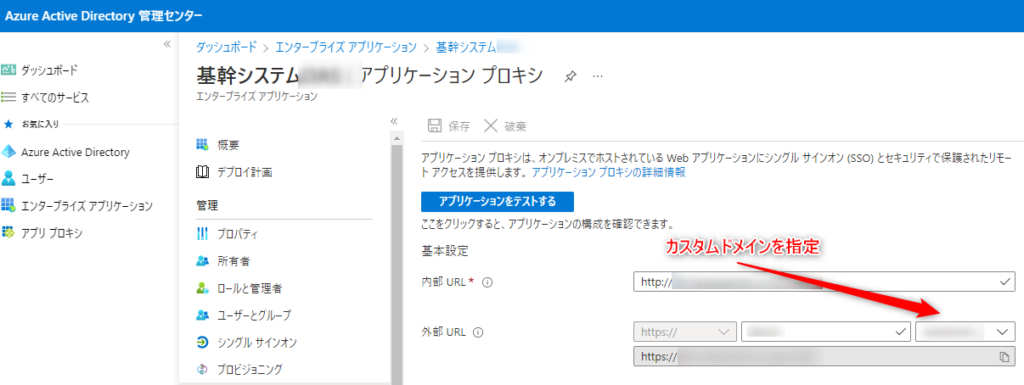

- エンタープライズ アプリケーションのプロパティ画面が開くので、

画面左側に存在している[アプリケーション プロキシ]をクリックします。![エンタープライズ アプリケーションのプロパティ画面が開くので、 画面左側に存在している[アプリケーション プロキシ]をクリック](data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAA1AAAAI6AQAAAAABeJQUAAAAAnRSTlMAAHaTzTgAAABSSURBVHja7cExAQAAAMKg9U9tCy+gAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAeBu4+AAHqIsCXAAAAAElFTkSuQmCC)

- [アプリケーション プロキシ]構成情報が表示されるので、

以下画像の部分の 外部URLがカスタムドメイン(独自ドメイン)になっていることを確認したうえで、

画面下部までスクロールします。

- [証明書]欄の[ここをクリックして証明書を表示してください]をクリックします。

![[証明書]欄の[ここをクリックして証明書を表示してください]をクリック](data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAA+oAAAHuAQAAAAAg68tAAAAAAnRSTlMAAHaTzTgAAABUSURBVHja7cGBAAAAAMOg+VNf4QBVAQAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAL8B9RIAATZ6ptMAAAAASUVORK5CYII=)

- 画面右側に[SSL 証明書]画面が表示されるので、

[ファイル]欄をクリックします。![[SSL 証明書]画面が表示されるので、 [ファイル]欄をクリック](data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAABAAAAADlAQAAAADloLgMAAAAAnRSTlMAAHaTzTgAAAAzSURBVHja7cExAQAAAMKg9U9tDB+gAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAOBsc2UAAVYoBEcAAAAASUVORK5CYII=)

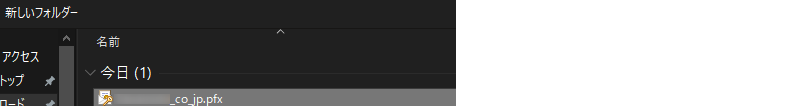

- ドキュメントライブラリが開くので、アップロードしたい証明書を選択します。

- [ファイル]欄に、アップロードしたい証明書名が表示されたことを確認し、

[パスワード]欄に、証明書のパスワードを入力します。![アップロードしたい証明書名が表示されたことを確認し、 [パスワード]欄に、証明書のパスワードを入力](data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAABAAAAACxAQAAAAByv/LtAAAAAnRSTlMAAHaTzTgAAAAtSURBVHja7cExAQAAAMKg9U9tDB+gAAAAAAAAAAAAAAAAAAAAAAAAAAAAAM4GWTEAASXLEkgAAAAASUVORK5CYII=)

- パスワード入力後に、[証明書のアップロード]をクリックします。

![[証明書のアップロード]をクリック](data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAABAAAAACyAQAAAAD0K4BDAAAAAnRSTlMAAHaTzTgAAAAsSURBVHja7cEBAQAAAIIg/69uSEABAAAAAAAAAAAAAAAAAAAAAAAAAAAAvBtZsgABy3QvvwAAAABJRU5ErkJggg==)

- 証明書のアップロードが完了すると、

画面右上に[アプリケーション プロキシの設定]というメッセージとともに

[証明書がアップロードされ、アプリケーション プロキシの設定が正常に更新されました。]と表示されます。

念のため、[SSL 証明書]欄にアップロードした証明書が表示されていることを確認します。- 件名:証明書名

- サムプロント:証明書キー

- 有効期限

![[アプリケーション プロキシの設定]というメッセージとともに [証明書がアップロードされ、アプリケーション プロキシの設定が正常に更新されました。]](data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAa0AAAFeAQAAAAAeK30tAAAAAnRSTlMAAHaTzTgAAAAqSURBVHja7cExAQAAAMKg9U9tDQ+gAAAAAAAAAAAAAAAAAAAAAAAA4NkASzIAAdt1deQAAAAASUVORK5CYII=)

PowerShell版 - 新規 または 証明書の有効期限更新 手順

本手順は、PowerShell で証明書をアップロードする手順となります。

- 事前に[Azure AD v2 PowerShell]を利用できるように、

利用されているWindows 端末にインストールしてください。 - PowerShell を起動し、以下のコマンドレットを実行します。

command Connect-AzureAD - アカウントを入力する画面が表示されるので、

グローバル管理者などの管理者アカウントでサインインします。 - サインインが完了したら、以下のコマンドを実行します

なお、各値に当てはまる情報は事前に確認しておいてください。command $appObjectId = "{application-object-id}"$pfxPath = "{path}\{pfx-file-name}.pfx" - 続けて以下コマンドを実行し、証明書をインストールするためのパスワードを入力し [Enter] キーを押下します。

command $securePassword = Read-Host -AsSecureString - 最後に以下コマンドを実行し、証明書を更新します。

※反映に15分程度かかる場合もあるため、

時間を置いてからAzure Active Directory管理センターにて証明書が更新されているかご確認ください。command Set-AzureADApplicationProxyApplicationCustomDomainCertificate -ObjectId $appObjectId -PFXFilePath $pfxPath -Password $securePassword

証明書の有効期限を更新するために、証明書をアップロードする時の注意点(留意点)

証明書をアップロードされる際の留意点を書き出すので、

実際に証明書更新作業を実施されるときに参考にしてもらえると、うれしいですっ。

- 証明書のアップロードをしてから、反映されるまで最大15分程度かかるため

有効期限が切れてからの作業になると、ダウンタイムが発生する可能性が有ります。 - 証明書のアップロードは、各エンタープライズ アプリケーションごとに実施する必要があります。

- 同一証明書を利用しているエンタープライズ アプリケーションであっても

証明書の有効期限更新が必要な場合は、1つずつ処理する必要があります。

※上記記載のPowerShellを活用することで、一括更新が可能です。

さいごに・・・

ゼロトラスト!!という言葉が浸透し、対策を行っている方が多いと思います。

そんな時にオンプレミス機器へ外部ネットワークから接続する方法の1つとして

Azure AD Application Proxyを検討されることがあると思います。

導入してから課題が発生するのは管理者として大変だと思いますので、

本記事を読んでくださった方は、記事上部の各Azure AD Application Proxy記事も見て頂き

採用するための判断材料にして頂ければ うれしいですっ。

実際に運用している方からは、良いお声を頂くこともありますので

管理者様負担が増えない、利用者様インパクトが少ない方法での導入方法が見つかることを応援させていただきます!

![エンタープライズ アプリケーションのプロパティ画面が開くので、 画面左側に存在している[アプリケーション プロキシ]をクリック](https://kurataku.com/wp-content/uploads/2022/06/d9e4c55125a51e06627465be9fd8308b.png)

![[証明書]欄の[ここをクリックして証明書を表示してください]をクリック](https://kurataku.com/wp-content/uploads/2022/06/baf5b81296749a169ea2da86f1c07fbb.png)

![[SSL 証明書]画面が表示されるので、 [ファイル]欄をクリック](https://kurataku.com/wp-content/uploads/2022/06/5ea5d772c45b769eb5d42f5aca38da21-1024x229.png)

![アップロードしたい証明書名が表示されたことを確認し、 [パスワード]欄に、証明書のパスワードを入力](https://kurataku.com/wp-content/uploads/2022/06/221cc9f073e3e2f4f065ec39b31f1b80-1024x177.png)

![[証明書のアップロード]をクリック](https://kurataku.com/wp-content/uploads/2022/06/d4b55aa2a6b497b1bd20f4e05ffdb7b0-1024x178.png)

![[アプリケーション プロキシの設定]というメッセージとともに [証明書がアップロードされ、アプリケーション プロキシの設定が正常に更新されました。]](https://kurataku.com/wp-content/uploads/2022/06/bd12c2f2d0d9b15d4ee1f77c0d619970.png)